2026年初,开源OpenClaw风靡全球。到处都在谈论部署,人人都激赏它的“自主性”和“全能感”。但是越美丽的越危险。当运行一个具备推理能力、且能系统级工具的AI Agent 时,你确实是在家里请了一个全能管家,但他随时可能被“指令劫持”,或者被别人借你的环境“夺舍上身”。

最近技术博主 Alex Finn 提出了一个很有代表性的观点:他认为 VPS 的“一键部署OpenClaw”对普通用户并不是好选择,因为 VPS 暴露在公网,需要做防火墙、限制 SSH 登录等安全加固,否则容易被入侵。基于这个前提,他进一步推论:在本地全新设备上安装 Agent,是默认封闭因而更安全。这个观察确实点中了“运维门槛”的一部分真实难题,但它很容易滑向一个更危险的结论:把“运行位置”当成“安全边界”,并由此产生一种看起来舒服、却并不可靠的感性安全。

本地环境因为“看不见”“不在公网”,并不等于安全。更贴近工程现实的说法是:在缺省配置、缺少分段与权限控制的家用局域网里,风险常常被低估。很多家庭网络里混杂着旧固件的 IoT 设备、弱口令管理面、默认开启的 UPnP、以及权限混乱的共享存储。一旦 Agent 以裸机或高权限方式运行在这种环境中,只要它被指令劫持或被提示注入诱导执行不该执行的操作,后果往往不止是“这台机器出问题”,而是迅速演变成内网横向移动:访问 NAS、读取主机敏感文件、触达同网段的服务接口,甚至把内网当作下一跳扩散。这种破坏力来自“同域高信任”,而不是来自“在家里还是在云上”。

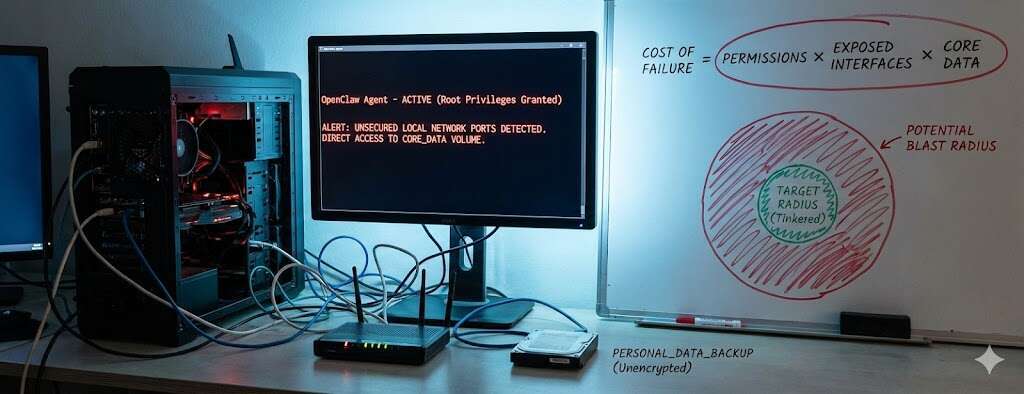

这里说的“裸奔”风险,通常是指这四件事叠在了一起: 直接装在主机上、给它最高管理权限、内网接口没设防、能直接读写你的核心数据。 这四者叠在一起,你就等于在家里放了一个随时可能被放大的风险源。

我喜欢用一句更工程化的话来概括这件事:

出事后的代价 = 它的权限 × 暴露出来的接口 × 能碰到的核心数据。

权限越大、对外或对内暴露越多、能触达的资产越核心,出事时你要付出的代价就越大。后面我讲的所有“折腾”,其实都只是在做同一件事:把这三个因子一个个砍掉,让爆炸半径缩小到你可以接受的范围里。

两条高概率攻击路径:关于内网的“马奇诺防线”

可能有人会觉得:“我的 Mac mini 系统安全性很高,黑客进得来吗?”这种想法有点像修了一座宏伟的马奇诺防线,却忽略了侧翼的树林和城内的特洛伊木马。对攻击者来说,他不一定要正面打穿你的系统,他更喜欢从最软的地方进去,然后在你看不见的地方扩大战果。

我这里用两条在家庭网络里非常常见、也最容易被忽视的路径来说明:你的风险不在于“别人能不能直接黑进 Mac mini”,而在于“别人能不能先拿到一个内网落点,然后利用你自己暴露出来的接口和权限做事”。

场景一:WiFi 泄露引发的“横向渗透”

想象一个很常见的场景:朋友来家里做客,你把 WiFi 给了他。之后密码可能被各种方式扩散,例如某些分享类应用、某些设备自动同步、或者单纯被拍照记录。于是某一天,有人真的连进了你的内网。

他第一步往往不是攻你的 Mac mini,而是拿下防御最弱、也最容易被忽略的设备,比如一台多年不更新固件的智能摄像头、扫地机器人、或者某个廉价的 IoT 网关。只要他接管了其中一个设备,他就获得了一个长期潜伏在你家里的“内鬼”。

真正可怕的地方在于:家庭网络设备之间通常是互相信任的。同一网段内的设备之间,往往可以相互探测端口、扫描服务、尝试弱口令,甚至直接访问一些“默认以为只有内网才看得到”的 HTTP 接口。

如果你把 AI Agent 直接裸跑在宿主机上,并且在内网暴露了一个未加密或弱认证的 API(例如某个本地 Web 服务、Webhook、调试端口、管理面板),那么这个 Agent 对攻击者来说就像是一个已经上膛的工具箱:他不一定要拿下你的系统账号,只要能调用你的 Agent 接口,他就能让 Agent “替他干活”。

这就是典型的“马奇诺防线”问题:你把正门修得很硬,但侧门是开着的,而且侧门后面就是军械库。换句话说,你把保险柜的门锁得死死的,但旁边挂着一把万能钥匙,而这把钥匙只要连上 WiFi 就能用。

场景二:恶意 Skill 引发的“隐身控制”

第二条路径更隐蔽。你在网上下载了一个看似功能强大的开源插件(Skill),它平时干活很勤快,你也觉得挺好用。

但它可能在某个深夜,悄悄在你的电脑里开了一扇“暗门”,连向了黑客的服务器。

很多人觉得自己用 Telegram 控制 Agent 很安全,只要 Telegram 没被盗就没事。但恶意插件不需要动你的 Telegram,它直接从你家里的电脑往外发请求。因为这是“出门”的流量,家里的防火墙通常会以为是你自己在上网,直接放行。

到这一步,问题已经不是“电脑中没中毒”了,而是:一个有能力操作你电脑的程序,正被别人远程控制着,在你家里翻箱倒柜。

枷锁的艺术:为什么我宁愿费劲折腾 Docker 补丁?

在上一篇文章OpenClaw 镜像补丁 - 在 Docker 容器里,为你的 AI 助理“换眼”与“扩容”里,我分享了如何给 Docker 镜像打补丁。很多人问:既然这么费劲,为什么不直接装在系统里?

答案很简单:控制工具,就是控制风险。

我把 OpenClaw 关进 Docker 容器,不只是为了干净,而是为了给它建一个明确的“围墙”,让它从“能动你的整台机器”,变成“只能在一个盒子里活动”。

我坚持的几个底线:

绝对不给最高权限(非 root 运行) 这是最低要求。即使 Agent 被人“洗脑”了想删你的系统文件,对不起,它首先得想办法翻出 Docker 这堵墙,这难度一下就上去了。

只给必需的“简易工具箱” 我只给它最需要的工具。我不给它修改系统的权力,只给特定版本的查询工具或视频处理工具。这就好比给管家配工具:只给刷子和抹布,不给电焊机和万能钥匙。

任何升级都要我亲自动手 在 Docker 环境下,Agent 没法偷偷给自己装新软件。它发现缺个组件,必须跟我汇报,由我亲自修改配置文件并重新构建。这种“人类确认”虽然麻烦,但它非常关键:任何新能力的增加,都必须经过我的授权。

当然,我也得提醒大家:Docker 是围墙,但不是防弹衣。 如果你想更稳,还得配合其他的安全设置。你不需要一步做到满分,但你得心里有数:Docker 是为了划清界限。

别把“银行卡”直接交给管家

还有一个常见的误区:为了图方便,很多人会把家里的整个存储硬盘(NAS)直接挂载给 Agent 读写。这样做,你一旦出事,所有的照片、文档、隐私就全暴露了。

我的做法是:建立一个“传达室”。

我会划出一个极小的中转区。我要处理什么文档,就放进去,Agent 处理完了也放回这里。Agent 永远碰不到我背后那几个 TB 的个人资料,它甚至不知道那些资料的存在。

如果你想更稳,还可以加两个规则:

第一,中转区里的东西,能让它“只读”就不要给它“写入”权限。 第二,每次干完活,自动清理临时文件,并把过程记录下来。你要把结果存回正式文件夹时,自己看一眼再动手。

这种做法的目的只有一个:确保数据的主权永远在你手里,而不是交给一个程序。

给 Agent 一个独立的“马甲”

这是最后一点,也最容易被忽略:永远不要把你的主账号授权给 Agent。

很多人图省事,直接把自己的主邮箱、主 GitHub 账号给 Agent 用。万一出事,那可不只是家里一台机器的问题,而是你整个人在互联网上的身份都崩塌了。

我的做法是:给它弄个“马甲”。

我会给它申请专门的、隔离的邮箱和账号。这个账号里没有我的社交圈,没有绑定银行卡。而且所有授权都遵循:权限最小、随时可以取消、和我的主身份彻底分开。

万一哪天发现不对劲,我只需要动动手指,把那个马甲账号的权限一关,损失就锁死在了那个小圈子里。

结语:安全不是胆小,是成熟

可能有人会觉得,折腾这么多防线是不是有点“被害妄想症”?大家都在夸 AI 方便,谁会天天盯着这些细节?

但我认为,一个真正的工程师,不是看他车开得有多快,而是看他在高速行驶时,有没有安全气囊和刹车。

你可以把这一套理解成一种博弈策略:我们假设对手可能存在,通过 Docker 隔离环境、限制权限、控制网络、独立账号,我们构建了一层层的防御。这不是在限制 AI 的能力,而是在为它的能力找一个安全的出口。

当你确信:这个管家即使被别人“洗脑”了,也翻不出你的掌心时,你才能真正放心地把你的生活和工作交一部分给它。

Ernest 的碎碎念: 折腾 OpenClaw 很像在驯服一头野兽。你可以给它很锋利的爪子,但你必须先给它建一个足够坚固的笼子。如果你对这些“造笼子”的细节感兴趣,欢迎在评论区一起聊聊你的方案。